Le VOC n'existe pas.

Et l'IA vient de signer son acte de décès.

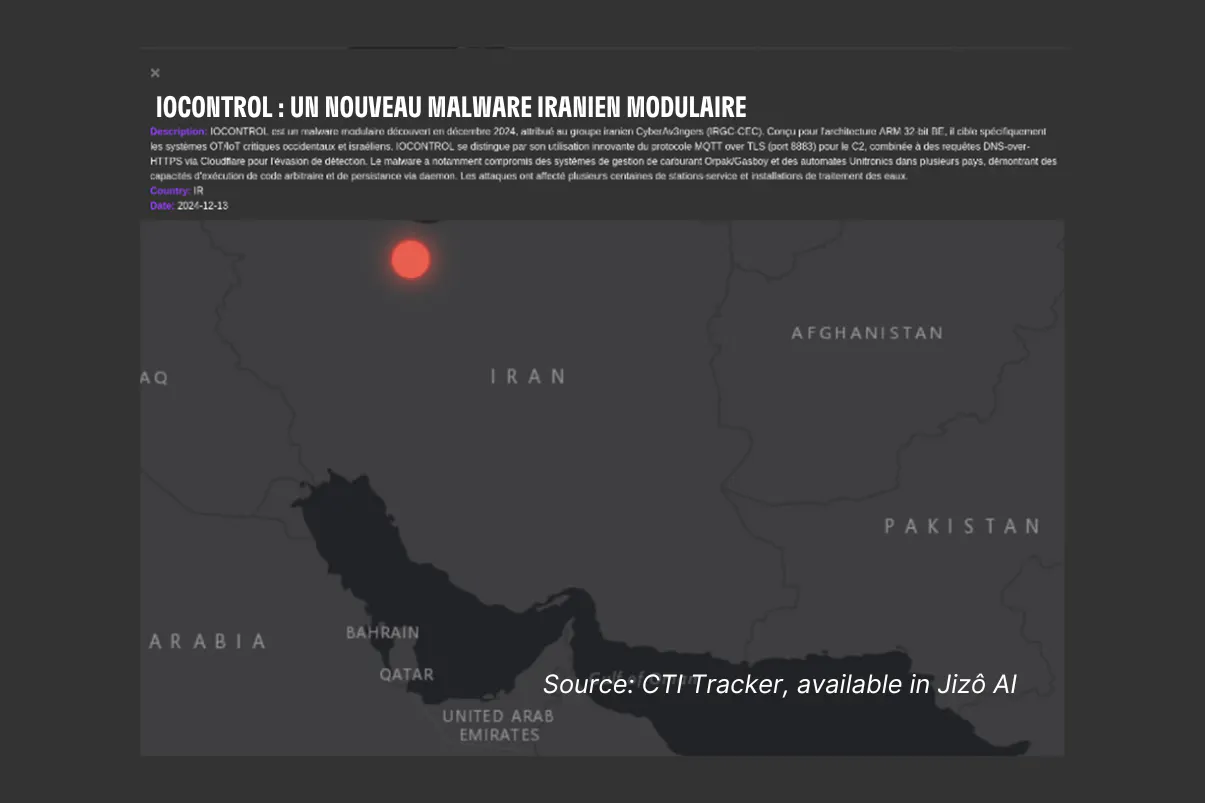

Le 10 décembre 2024, l'équipe de recherche Team82 de Claroty a publié une analyse détaillée d'IOCONTROL, un nouveau malware d’origine iranienne ciblant les infrastructures critiques occidentales et israéliennes. Cette découverte s'inscrit dans un contexte d'escalade des tensions cyber entre l'Iran et Israël.

L'analyse forensique a permis d'attribuer IOCONTROL au groupe CyberAv3ngers, affilié au Corps des Gardiens de la révolution islamique (IRGC-CEC). Un groupe connu pour ses campagnes sophistiquées à l’encontre des intérêts occidentaux. En février 2024, le Département du Trésor américain avait d’ores et déjà imposé des sanctions contre six officiels de l'IRGC-CEC liés aux opérations de CyberAv3ngers, accompagnées d'une récompense de 10 M$ pour des informations sur les responsables.

Si le sujet de l’arsenal iranien et du renforcement de ses capacités dans l’espace cyber vous intéresse, vous pouvez consulter notre étude à ce sujet : Digital frontline: examining cyber warfare in the 2022 iranian uprising

IOCONTROL représente une menace à prendre au sérieux pour plusieurs raisons. Sa conception modulaire lui permet tout d’abord de cibler une large gamme de dispositifs IoT et OT :

Les attaques documentées ont déjà affecté plusieurs centaines de stations-service en Israël et aux États-Unis, démontrant la capacité du malware à perturber significativement des services essentiels. La compromission des terminaux de paiement Orpak et Gasboy illustre le potentiel de perturbation. D’autres équipements de marques comme Baicells, D-Link, Hikvision, Red Lion,Phoenix Contact, Teltonika et Unitronics ont été touchés.

La force de IOCONTROL réside en somme dans son architecture modulaire. Compilé pour l'architecture ARM 32-bit Big Endian, le malware démontre une capacité à s'adapter à divers environnements Linux embarqués.

La modularité se manifeste en particulier dans la séparation entre le code d'exécution et la configuration, stockée dans une section chiffrée distincte. Cette approche permet aux opérateurs de modifier rapidement le comportement du malware pour différentes cibles sans nécessiter de recompilation. Le code peut ainsi être adapté pour cibler aussi bien des caméras IP que des automates programmables industriels, en ajustant simplement les paramètres de configuration.

L'adaptabilité du malware se traduit également par sa capacité à exploiter des protocoles standards comme MQTT, largement utilisé dans l'IoT. Cette standardisation facilite son déploiement sur différentes plateformes tout en minimisant les risques de détection.

Le malware installe par ailleurs un daemon via le système rc3.d, une approche certes classique mais qui a démontré son efficacité, complétée par des mécanismes de surveillance et de redémarrage automatique. Le script de persistance implémente à ce stade une logique de surveillance sophistiquée.

Si les développeurs de IOCONTROL se distinguent jusqu’alors moins par leur créativité que par leur capacité à compiler et moduler différents outils et fonctions pré-éxistants, force est de constater qu’ils sont aussi capables d’innovation.

L'utilisation de GUIDs uniques pour chaque infection constitue une innovation majeure dans la gestion des systèmes compromis. Chaque instance d'IOCONTROL est identifiée par un GUID spécifique (ex: 855958ce-6483-4953-8c18-3f9625d88c27), servant de base pour :

Cette approche permet aux opérateurs de :

IOCONTROL implémente une architecture de communication combinant plusieurs mécanismes d'obfuscation et de chiffrement afin de maintenir la furtivité de ses opérations. Au cœur de cette architecture se trouve un système de résolution DNS sécurisé et un protocole de contrôle basé sur MQTT.

Pour éviter la détection par les systèmes de surveillance réseau traditionnels, IOCONTROL utilise le protocole DNS-over-HTTPS (DoH) via l'infrastructure Cloudflare. Cette approche présente un avantage tactique : les requêtes DNS sont chiffrées et masquées dans le trafic HTTPS légitime, rendant leur interception et analyse plus complexes.

Une fois l'adresse du C2 obtenue, IOCONTROL établit une connexion MQTT chiffrée sur le port 8883. Le choix du protocole MQTT est pertinent dans le contexte des environnements industriels, où il est couramment utilisé pour les communications IoT légitimes. La connexion MQTT est sécurisée via TLS et structurée autour d'un système d'authentification robuste basé sur un GUID unique par infection.

Les mécanismes mis en œuvre dans ce malware rendent sa détection complexe. Les indicateurs de compromissions sont maintenant connus et peuvent être utilisés par un EDR sur les machines infectées ; cependant, s’agissant parfois de terminaux équipés de CPU de faible capacité, le déploiement d’un EDR sophistiqué présente des inconvénients de couts et d’administration.

C’est un inconvénient qui se retrouve nativement dans les IoT. La détection d’IOCONTROL et de ses successeurs, est plus abordable avec un NDR placé sur les concentrateurs. Le NDR installé à ces endroits peut voir le trafic depuis et vers tous les IoT.

Les techniques nouvelles d’attaque, dérivées de celles d’IOCONTROL, ne permettent pas d’obtenir des traces probantes de type signature tant que des chercheurs n’ont pas fait un travail détaillé d’analyse du virus. C’est là où la combinaison pattern / comportemental est nécessaire. Les patterns sont liés aux adresses, ports, et en-tête de trames. Plus finement, les modifications de comportement en taille et fréquence des trames, en modifications temporelles des échanges, et d‘autres paramètres, vont être détectées par le moteur AI de Jizô et permettre de lever une alerte dès les premières infections.

Cela confirme que la protection des IoT est plus simple en déploiement, plus précoce et plus précise avec Jizô AI.