MOINS DE BRUIT

-80% D'ALERTES EN MOINS

Les alertes similaires sont agrégées et scorées automatiquement. Les analystes traitent ce qui a de la valeur.

CYBER DEFENCE CENTER

Jizô AI combine IA supervisée, baselines comportementales non supervisées et MITRE ATT&CK pour détecter les attaques connues comme les techniques inédites, sans pré-entraînement et sans envoi de données.

COMMENT ÇA FONCTIONNE ?

MOINS DE BRUIT

Les alertes similaires sont agrégées et scorées automatiquement. Les analystes traitent ce qui a de la valeur.

PLUS DE COUVERTURE

Les attaques sans signature connue sont détectées par leur comportement réseau. Y compris les techniques que personne n'a encore cataloguées.

ÉTAPE 3

Chaque alerte embarque son contexte, score, explication, position dans la chaîne de cyberattaque (kill chain). L'analyste comprend et décide sans changer d'outil.

ML NON SUPERVISÉ

Jizô AI construit en continu des protocoles adaptés à votre environnement. Aucune règle à écrire, aucun pré-entraînement, aucune donnée envoyée à l'extérieur. Le moteur non supervisé détecte les écarts dès qu'ils apparaissent, y compris les techniques encore non documentées.

Aucune règle à écrire, aucun paramétrage initial. La plateforme s'adapte à votre environnement dès le déploiement.

Jizô AI détecte les comportements anormaux indépendamment de toute signature. Les techniques d'évasion les plus avancées ne passent pas.

Chaque alerte embarque un score de confiance et une justification claire. Pas de boîte noire: l'analyste décide en connaissance de cause.

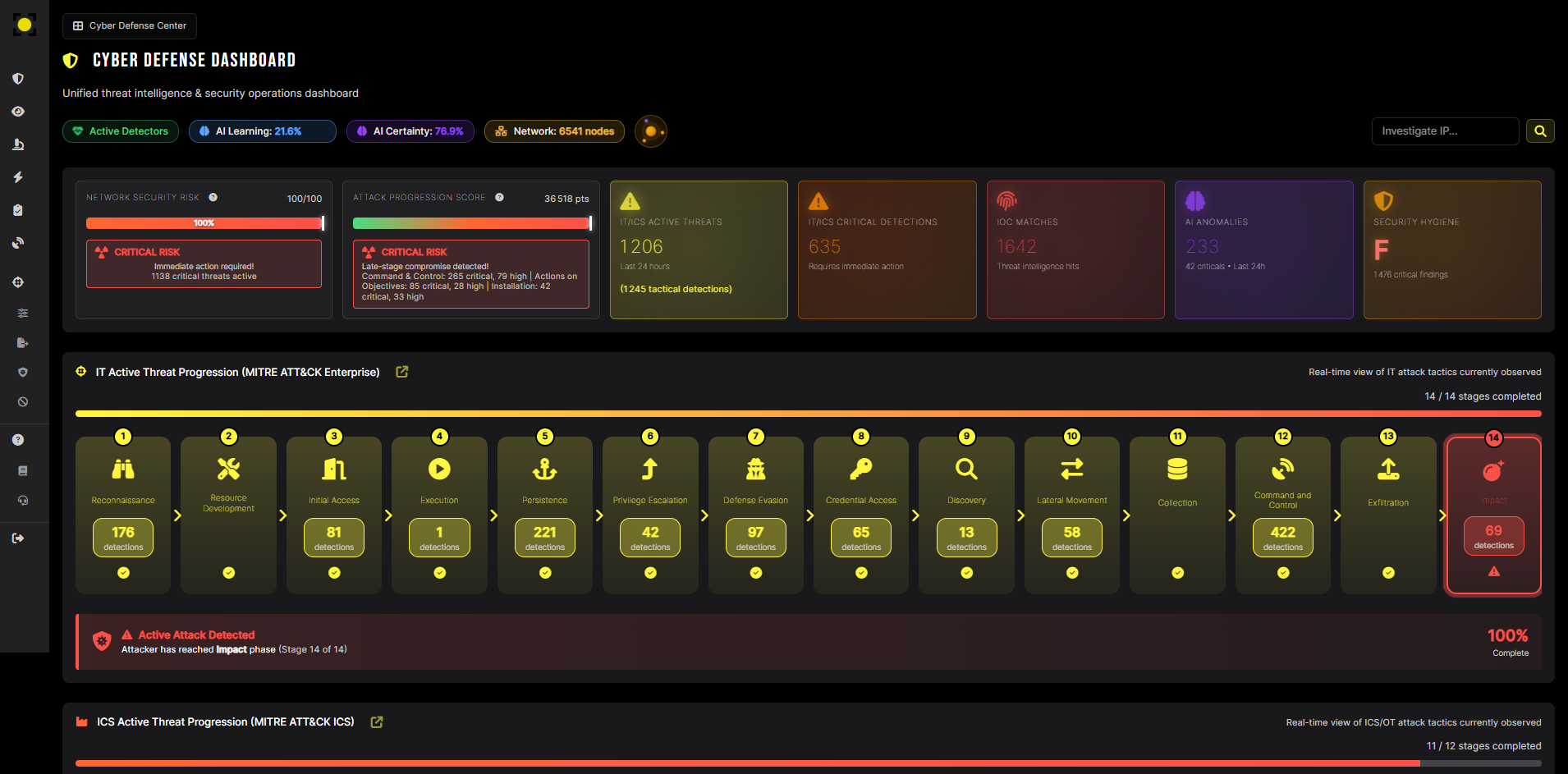

COUVERTURE MITRE ATT&CK

Jizô AI couvre l'ensemble de la matrice MITRE ATT&CK Enterprise et ICS avec visualisation de la chaîne de cyberattaque (kill chain), corrélation de campagnes d'attaque et explications contextualisées pour chaque détection.

Même couverture sur les réseaux IT et OT/ICS. Les protocoles industriels sont analysés nativement, sans déploiement supplémentaire.

La progression de l'attaque est représentée en temps réel de l'accès initial jusqu'à l'impact. Chaque étape est corrélée et expliquée.

Les détections isolées sont automatiquement regroupées en campagnes d'attaque pour donner à l'analyste une vue d'ensemble cohérente.

CONTEXTE OPÉRATIONNEL

VOLUME D'ALERTES

Un flux d'alertes difficile à qualifier, sans contexte ni priorisation.

VOLUME D'ALERTES

Réduction de 80% de volume d'alertes; agrégation automatique et score de confiance intégré.

MENACES SANS SIGNATURE

Les techniques d'évasion et mouvements latéraux lents ne déclenchent aucune alerte.

MENACES SANS SIGNATURE

Détection comportementale sur 130+ techniques MITRE ATT&CK avec ou sans signature.

ENVIRONNEMENTS OT / ICS

Les protocoles industriels restent hors du périmètre de supervision sécurité.

ENVIRONNEMENTS OT / ICS

Couverture native IT et OT/ICS sans agent, sans perturbation de la production.

INVESTIGATION POST-ALERTE

Reconstruction manuelle du contexte entre plusieurs consoles et sources de logs.

INVESTIGATION POST-ALERTE

Contexte complet depuis l'alerte. MTTR réduit de 1 jour à moins d'1 heure.

MISE EN SERVICE

Des semaines de configuration avant les premières détections exploitables.

MISE EN SERVICE

Installation automatisée en moins de 30 minutes. Opérationnel dès le premier trafic.

Témoignage du DSI d'une groupe financier sur l'intégration du NDR Jizô AI pour détecter les menaces.

EN SAVOIR PLUS

Et l'IA vient de signer son acte de décès.

Un tour de table idéal qui réunit des talents multiples et des expériences hors normes !

Le SOC est mort. Longue vie au SOCC. J'ai mis tout ça dans un article, avec un titre volontairement provocateur, et une conviction profonde : le SOC ne doit pas mourir. Il doit renaître.